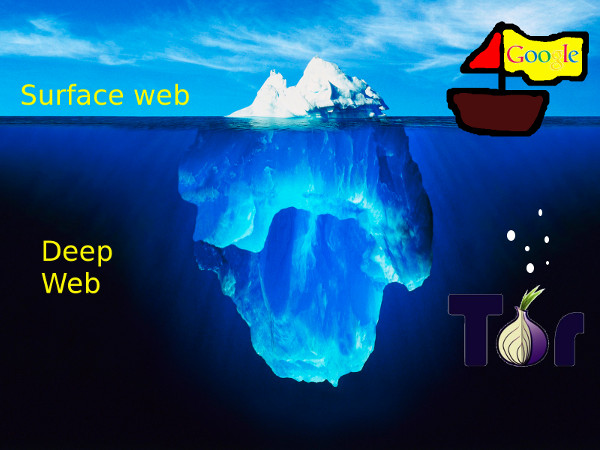

A Surface Web é a parte da World Wide Web indexada pelas ferramentas de busca, que por sua vez são programas criados para procurar palavras-chave fornecidas pelo usuário (exemplo: Google). A parte que não é indexada chama-se Deep Web. Um dos mais famosos sites que começaram aí e ganharam a superfície é o Wikileaks. Esse sites muitas vezes são acessados por redes P2P específicas, e dentre as principais ferramentas de acesso à Deep Web está o Tor. Sua utilização envolve a transmissão da informação por um caminho randômico que se altera permanentemente, sendo muito difícil sua localização.

Para entender melhor a internet, recomendo ler o artigo publicado nesse site, explicando sobre o funcionamento da internet (clique no link).

Uma ferramenta de busca na internet constroem um banco de dados através de programas chamados Web Crawlers ou spiders (aranhas) que começam com uma lista de páginas de internet conhecidas. Esse programa pega uma cópia de cada pagina e indexa-a, guardando informações importantes que permitirão que a página seja facilmente recuperada mais tarde. Qualquer hiperlink para novas páginas são adicionadas para a lista de páginas para serem indexadas. Essa é a a Surface Web.

Por diversas razões (como o Protocolo de Exclusão de Robôs, links gerados por JavaScript e Flash, proteção de senhas e CAPTCHA, conteúdo hospedado em FTP) algumas páginas não podem ser acessadas pelos Web Crawlers. Essas páginas compõem a Deep Web. Nela que surgem organizações como Wikileaks e Anonymous, onde pessoas discutem a web como um organismo livre e democrático. Muitos países, como Arábia Saudita, China, Cuba, Egito, Etiópia, Irã, Coreia do Norte e Síria, transformaram a internet em uma intranet (rede interna), para que os usuários não obtenham informações consideradas indesejáveis. Assim, também se faz necessária a navegação anônima.

Em um episódio do podcast Fronteiras da Ciência (Dark Web – T08E31), um agente da Polícia Federal é entrevistado e fala de outra camada dentro de Deep Web (camada da internet que não pode ser alcançada por indexadores, constituindo intranets, sistemas de e-mail, etc), a Dark Web: além de não ser indexada, é usada para atividades ilícitas e organizações que tenham interesse em sua privacidade ou segurança. Ele também fala de investigações policiais que usam tratamento estatístico para encontrar a arquitetura de uma rede criminal de modo a prender um número de pessoas que tenham mais conexões e que seja o suficiente para desmanchar a rede, que pode ter milhares de pessoas.

Tor

Assim como a internet, a deep web também surgiu devido a esforços militares. O Laboratório de Pesquisas da Marinha dos EUA desenvolveu o The Onion Routing para tratar de propostas de pesquisa, design e análise de sistemas anônimos de comunicação. A segunda geração desse projeto foi liberada para uso não-governamental, apelidada de Tor. Atualmente, a ONG Tor Project é uma rede de computadores distribuída com o intuito de prover meios de comunicação anônima na Internet.

Ao acessar um site normalmente, seu computador se conecta a um servidor que consegue identificar o IP (sua identificação na internet); com o Tor isso não acontece, pois, antes que sua requisição chegue ao servidor, entra em cena uma rede anônima de computadores que fazem pontes criptografadas até o site desejado. Por isso, é possível identificar o IP que chegou ao destinatário, mas não a máquina anterior, nem a anterior, nem a anterior etc. Essa arquitetura de redes de computadores onde cada um dos pontos ou nós da rede funciona tanto como cliente quanto como servidor, permitindo compartilhamentos de serviços e dados sem a necessidade de um servidor central, é conhecida como rede P2P (Peer-to-peer, ponto a ponto). Também há serviços de hospedagem e armazenagem invisíveis (o dono da página está seguro se não quiser ser encontrado).

A análise de tráfego é usada diariamente por corporações, governos e indivíduos que desejam manter um banco de dados do que fazem pessoas e organizações na Internet. Ao invés de procurar o teor das comunicações, a análise de tráfego rastreia de onde vêm e para onde vão os seus dados, assim como quando foram enviados e a quantidade. Por exemplo, companhias usam a análise de tráfego para armazenar um registro de que páginas da Internet o usuário visitou para construir um perfil dos seus interesses.

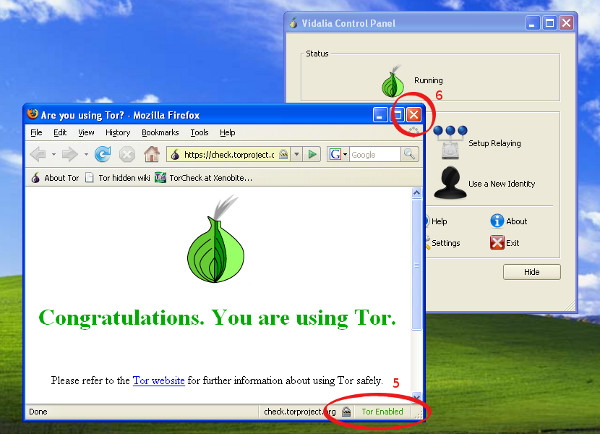

O projetado inviabiliza não só o rastreamento como também acaba com os relatório de tráfego, uma forma de vigilância que rouba a privacidade das pessoas e expõe de forma ilegal atividades ou relacionamentos confidenciais. Porém, isso abre espaço para atividades ilegais, inclusive alguns dos vírus mais arrojados são testados na deep web. Uma dica é criar uma máquina virtual linux (clique aqui e veja como). Depois, siga esse tutorial de instalação do TOR e configuração do navegador ou também o site do Tor Project. Basicamente, deverá configurar o proxy manualmente para SOCKS v5, IP localhost (127.0.0.1) e porta 9050.

É possível baixar arquivos/páginas pelo terminal usando o Tor. Para isso, instale o pacote “torsocks” (sudo apt-get install torsocks) e execute o comando “torsocks wget LINK”.

Uma alternativa para navegação na web é instalar diretamente o “navegador tor”, o Tor Browser Bundle ou baixar o programa e executá-lo diretamente no terminal: clique no link para o Tor project, baixe a versão compatível com o seu sistema operacional, descompacte o arquivo e execute o script “start-tor-browser.desktop”. Para facilitar o acesso na interface gráfica do Gnome3, você pode registrar o aplicativo executando este comando na pasta do Tor Browser: “chmod +x start-tor-browser.desktop; ./start-tor-browser.desktop –register-app”.

Navegando

Um endereço da deep web é diferente do convencional, somente acessível estando com o navegador configurado para navegar na rede Tor. Por exemplo, a Hidden Wikki, uma espécie de indicador de sites com cara de Wikipédia que te ajuda a navegar por tema, tem o seguinte endereço: kpvz7ki2v5agwt35.onion/wiki/index.php/Main_Pag. Já o TorSearch (indexador da Tor), tem o seguinte endereço: kbhpodhnfxl3clb4.onion.to/. Note que os sites tem o .onion, mas a partir dessa rede pode-se acessar endereços convencionais. As páginas não tem visual agradável, já que o principal é o conteúdo. Veja algumas experiências de navegação pelo lado cult e bizarro da deep web.

Uma das formas de se entender melhor como estão dispostos os sites na Dark Web é ver um tutorial de como criar um site na Deep Web.

Camadas

Onion, em inglês, significa cebola, e é bem isso que a rede parece, porque às vezes é necessário atravessar várias camadas para se chegar ao conteúdo desejado. A cada passo, o navegador se conecta a um roteador diferente, que passa as informações de conexão ao próximo e assim por diante.

Na Deep web também existem camadas, cada uma com um grau de dificuldade no acesso. Existem diferentes agrupamentos, vamos ver um deles. A camada 0 já foi comentada, é internet que todo mundo usa (indexada). A camada 1 já é considerada por muitos o início da deep web, somente acessível pela rede tor. Outra classificação afirma que essa camada teria os fóruns e bases de dados, acessíveis através de senha. A camada 2, de acordo com uma classificação, seria somente atingida através do download do conteúdo utilizando o programa chamado freenet, já conforme a outra classificação, seria a camada com os serviços FTP. Veja esses vídeos de como acessar a camada 2 e a camada 3. Veja também essa imagem contendo as divisões e exemplos de sites da Deep Web.

Uma das camadas seguintes é conhecida como Mariana’s Web (uma referência às fossas Marianas, o lugar mais profundo da Terra). Nela se encaixariam muitas páginas que precisam de programas e configurações bem mais avançadas do que o Tor para serem acessadas. Segundo relatos de usuários experientes em Deep Web e fóruns especializados no assunto, diversos sites verdadeiramente macabros podem ser acessados na Mariana’s Web (devido aos níveis de criptografia bem avançados, os publicadores se sentiriam mais a vontade), assim como grupos de oposição ao regime chinês. A última camada seria a Acre Web, com páginas de tráfico de dinossauros! (brincadeira essa parte :P).

Fontes: Olhar Digital, Desfavor, Jovem Nerd, Tecmundo e Wikipedia.

One comment